620 binden fazla cihaza bulaştı

Akıllı telefonları hedef alan yeni Truva atı Fleckpe, dünya genelinde 620 binden fazla kullanıcıyı haberleri olmaksızın ücretli hizmetlere abone yaptı!

Alınan tüm önlemlere rağmen zaman zaman Google Play Store'a kötü niyetli uygulamalar yüklenebiliyor. Bunlar arasında en can sıkıcı olan grup aboneliğe dayalı Truva atları. Söz konusu Truva atları kurbanlarını satın almayı asla düşünmedikleri hizmetlere haber vermeden abone yapıyor ve dolandırıcılığın pençesine düşen kurbanlar abonelik ücreti faturalarına yansıyana kadar durumu fark edemiyor. Bu tür kötü amaçlı yazılımlar genellikle Android uygulamalarına yönelik resmi pazarda kendine yer buluyor. Bunlara dair yakın zamanda keşfedilen iki örnek Jocker ailesi ve Harly ailesi olmuştu.

Bu alandaki son keşf Google Play üzerinden fotoğraf düzenleyiciler, duvar kağıdı paketleri ve diğer uygulamaları taklit ederek yayılan Fleckpe adlı yeni Truva atı ailesi oldu. Bu Truva atı, diğerleri gibi farkında olmayan kullanıcıları ücretli hizmetlere abone ediyor.

Veriler, yeni keşfedilen Truva atının 2022'den beri aktif olduğunu gösteriyor. KGüvenlik araştırmacıları, Fleckpe’nin en az 11 farklı uygulama aracılığıyla 620 binden fazla cihaza yüklenmiş olduğunu tespit etti. Uygulamalar marketten kaldırılmış olsa da, siber suçluların bu zararlı yazılımı başka kaynaklar üzerinden dağıtmaya devam etmesi mümkün. Bu da gerçek yükleme sayısının daha yüksek olabileceği anlamına geliyor.

Google Play üzerinde Truva atı bulaşmış bir uygulama örneği:

Virüs bulaşmış Fleckpe uygulaması, zararlı yüklerin şifresini çözmekten ve çalıştırmaktan sorumlu kötü amaçlı damlalıklar içeren, son derece iyi gizlenmiş bir yerel kütüphaneyi cihaza yerleştirerek işe başlıyor. Bu yük, saldırganların komuta ve kontrol sunucusuyla bağlantı kuruyor ve ülke ve operatör ayrıntıları da dahil olmak üzere virüs bulaşmış cihazla ilgili bilgileri iletiyor. Ardından ücretli abonelik sayfası cihazla paylaşılıyor. Truva atı gizlice bir web tarayıcısı oturumu başlatıyor ve kullanıcı adına ücretli hizmete abone olmaya çalışıyor.

Abonelik için onay kodu gerekiyorsa, yazılım cihazın bildirimlerine erişerek gönderilen onay kodunu da ele geçiriyor. Böylece Truva atı, kullanıcıları istekleri dışında ücretli bir hizmete abone yaparak para kaybetmesine neden oluyor. İlginç bir şekilde, bu durum uygulamanın işlevselliği etkilenmiyor ve kullanıcılar arka planda bir hizmet için ücretlendirildiklerinin farkına varmadan fotoğrafları düzenlemeye veya duvar kağıtlarını ayarlamaya devam edebiliyor.

SON DAKİKA

EN ÇOK OKUNANLAR

Radyoyu Kim İcat Etti? Radyo Nasıl ve Ne Zaman İcat Edilidi?

Uçağı Kim İcat Etti? İlk Uçak Ne Zaman, Nasıl Bulundu? Uçağın Mucitleri Kimdir?

Televizyonu Kim İcat Etti? Geçmişten Günümüze Televizyonun Yolculuğu

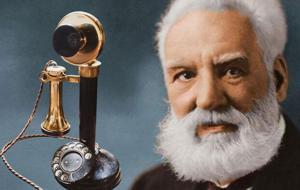

Telefonu Kim İcat Etti? 1876’da Başlayan Bir Hikaye!

iPhone'u olanlar dikkat! Apple'dan uyarı geldi: Cihazlar tehdit altında